NRIセキュアではNews BitesやOUCH! を日本語に翻訳して皆さまにお届けしています。

購読制を採っておりますので、

ご希望の方は、ニュースレター登録からお申し込みください。

FORENSICS 528

Ransomware for Incident Responders

Digital Forensics and Incident Response

English- 日程

2023年10月16日(月)~10月19日(木)

- 期間

- 4日間

- 講義時間

1日目:9:00-17:30

2日目~4日目:9:30-17:30

- 受講スタイル

- Live Online

- 会場

オンライン

- GIAC認定資格

- -

- 講師

- 言語

- 英語 英語教材・同時通訳

- 定員

- 40名

- CPEポイント

- 24 Points

- 受講料

早期割引価格:900,000 円(税込み 990,000円)

※キャンペーン価格のため、他の割引の重複適用はできません。ご了承ください。

通常価格:990,000円(税込み 1,089,000円)

- 申込締切日

- 早期割引価格:2023年9月22日(金)

通常価格:2023年10月6日(金)

- オプション

- OnDemand 135,000円(税込み 148,500円)

- NetWars Continuous 235,000円(税込み 258,500円)

※オプションの価格は、コース本体と同時にお申し込みいただく場合のみ有効です。

受講に必要なPC環境

演習で使用するノートPCをご準備下さい。受講に必要なPC環境についてご確認ください。

FOR528 PC設定詳細

重要 この説明書に従って設定したシステムを持参してください。

このコースに完全に参加するためには、適切に設定されたシステムが必要です。この説明をよく読み、それに従わなければ、コースの実習に十分に参加することができません。従って、指定された要件をすべて満たすシステムでご出席ください。

授業の前にシステムをバックアップしてください。より良い方法は、機密データやクリティカルなデータのないシステムを使用することです。SANSはあなたのシステムやデータに対して責任を負いません。

ノートパソコンのハードウェア要件

- CPU 64ビットIntel i5/i7(第8世代以降)、またはAMD同等品。このクラスでは、64ビット、2.0GHz以上のプロセッサーが必須。

- 重要: M1/M2プロセッサーを使用したAppleシステムは、必要な仮想化機能を実行できないため、このコースには使用できません。

- 「Intel-VTx」や「AMD-V」拡張機能など、仮想化技術を有効にするためのBIOS設定が必要です。変更が必要な場合に備えて、BIOSがパスワードで保護されている場合は、絶対にアクセスできるようにしてください。

- 16GB以上のRAMが必要です。

- 200GB以上のストレージ空き容量が必要です。

利用可能なUSB 3.0 Type-Aポートが1つ以上あること。新しいノートパソコンには、Type-CからType-Aへのアダプタが必要な場合があります。エンドポイントプロテクションソフトウェアの中にはUSBデバイスの使用を禁止しているものもありますので、授業前にUSBドライブでシステムをテストしてください。 - ワイヤレスネットワーク(802.11規格)が必要です。教室では有線のインターネット接続はできません。

ホスト構成およびソフトウェア要件

- ホストOSは、Windows 10、Windows 11、またはmacOS 10.15.x以降の最新バージョンである必要があります。

- 正しいドライバとパッチがインストールされていることを確認するため、授業前にホストOSを完全にアップデートしてください。

- Linuxホストはバリエーションが多いため、教室ではサポートしていません。Linuxをホストとして使用する場合、コース教材および/またはVMと連動するように設定する責任は各自にあります。

- ローカル管理者アクセスが必要です。(これは絶対に必要です。ITチームにそうでないと言わせないでください)。受講期間中、会社がこのアクセスを許可しない場合は、別のノートパソコンを持参するよう手配してください。

- ウイルス対策ソフトやエンドポイント保護ソフトが無効になっていること、完全に削除されていること、またはそのための管理者権限を持っていることを確認してください。私たちのコースの多くは、オペレーティングシステムへの完全な管理者アクセスを必要とし、これらの製品はラボの達成を妨げる可能性があります。

- 退出トラフィックのフィルタリングは、あなたのコースのラボの達成を妨げる可能性があります。ファイアウォールは無効にするか、無効にするための管理者権限を持ってください。

- VMware Workstation Pro 16.2.X+またはVMware Player 16.2.X+(Windows10ホスト用)、VMware Workstation Pro 17.0.0+またはVMware Player 17.0.0+(Windows11ホスト用)、VMWare Fusion Pro 12.2+またはVMware Fusion Player 11.5+(macOSホスト用)をクラス開始前にダウンロードし、インストールしてください。VMware Workstation ProまたはVMware Fusion Proのライセンスをお持ちでない方は、VMwareから30日間の無料トライアル版をダウンロードできます。VMwareのウェブサイトからトライアルに登録すると、期間限定のシリアル番号が送られてきます。また、VMware Workstation PlayerはVMware Workstation Proよりも機能が少ないことに注意してください。Windowsホスト・システムを使用している場合は、よりシームレスな学生体験のためにWorkstation Proをお勧めします。

- Windowsホストでは、VMware製品はHyper-Vハイパーバイザーと共存できない場合があります。VMwareが仮想マシンを起動できることを確認してください。そのためには、Hyper-Vを無効にする必要があります。Hyper-V、Device Guard、およびCredential Guardを無効にする方法は、コース教材に付属のセットアップ・ドキュメントに記載されています。

- 7-Zip (Windows ホスト用) または Keka (macOS ホスト用) をダウンロードしてインストールします。これらのツールもダウンロードしたコース教材に含まれています。

コースのメディアはダウンロードで配信されます。授業で使用するメディアファイルの容量は大きくなります。多くは40~50GBの範囲で、中には100GBを超えるものもあります。ダウンロードが完了するまでに十分な時間を確保する必要があります。インターネット接続と速度は大きく異なり、さまざまな要因に左右されます。そのため、教材のダウンロードにかかる時間の見積もりはできません。リンクを入手したら、すぐにコース・メディアのダウンロードを開始してください。授業初日にはすぐに教材が必要になります。授業の前夜までダウンロードを始めないでください。

教材には「セットアップ手順」が含まれており、ライブ・クラスやオンライン・クラスに参加する前に行うべき重要な手順が記載されています。これらの手順を完了するには、30分以上かかる場合があります。

あなたのクラスでは、ラボの指示に電子ワークブックを使用します。この新しい環境では、2台目のモニターおよび/またはタブレット端末が、コースのラボで作業している間、授業資料を見えるようにしておくのに便利です。

ノートパソコンの仕様についてご質問がある場合は、laptop_prep@sans.org までご連絡ください。

FOR528 コース概要

人為的に操作されるランサムウェアの脅威を完全に阻止する方法を学ぶ!

「ランサムウェア」という用語は、もはやリソースをロックダウンする単純な暗号化ツールを指すものではありません。Ransomware-as-a-Service (RaaS)の進化とともに、Human-Operated Ransomware (HumOR)が登場したことで、ハンズオン・ザ・キーボードや綿密に計画された攻撃キャンペーンで繁栄するエコシステム全体が形成されました。HumORは急速に成長している脅威であり、不用意なマウスクリックによる1台のマシンへの感染から、大小を問わずネットワークを麻痺させることができる急成長中の企業へと発展している。

組織はこのような攻撃によってデータや情報を失うリスクにさらされており、収益の損失、風評被害、従業員の時間や生産性の窃取、正常な機能の停止につながる可能性があります。現在、このような大規模で巧妙な攻撃では、ランサムウェアの実行者がまずターゲット上で永続性を確立してツールを実行し、次に組織全体に横方向に移動して最終的にデータを流出させてからランサムウェアのペイロードを展開するのが一般的です。

2022年にランサムウェア関係者への支払いは以前に比べて鈍化したとはいえ、同年にはランサムウェアに関連する恐喝サイトへの投稿が2,600件以上あった。この数には、公に通知される前に水面下でコミュニケーションや交渉を通じて解決された未知数のインシデントは含まれていません。2022年に報告されたインシデントのうち、被害額の上位10セクターは以下の通りである(ecrime.chによる統計):

- 建設

- 病院とヘルスケア

- 政府管理

- ITサービスとITコンサルティング

- 法律実務

- 自動車

- 金融サービス

- 高等教育

- 保険

- 不動産

このコースでは、ランサムウェアの準備、検知、駆除、対応、事後処理など、ランサムウェアの具体的な対処方法を学びます。このコースでは、実際のデータを使用した実践的なアプローチで学習するのが特徴で、1日かけて行われるCapture the Flagの課題も含まれており、学習内容を定着させるのに役立ちます。この4日間のクラスでは、収集すべき成果物、収集方法、収集努力のスケールアウト方法、データの解析方法、解析された結果を集計してレビューする方法について学びます。

またランサムウェア攻撃のライフサイクルの各フェーズについて、検出方法とともに詳細な情報を提供します。これらのフェーズには、初期アクセス、実行、防御回避、持続性、Active Directoryへの攻撃、特権の昇格、クレデンシャルアクセス、横方向への移動、データアクセス、データ流出、ペイロードの展開が含まれます。

残念ながら、多くの企業がランサムウェア攻撃の犠牲になっている。中小企業であろうと大企業であろうと、インターネットに接続されたネットワークはすべて危険にさらされており、その脅威はすぐにはなくならない。

今こそ、ランサムウェアに積極的に対処する時だ!

インシデント対応担当者のためのFOR528ランサムウェア徹底攻略コースは、あなたの理解を助けます:

- ランサムウェアはどのように進化し、主要なビジネスとなったのか?

- 人為的に操作されるランサムウェア(HumOR)のオペレーターは、いかにして調整された攻撃チームへと進化したのか?

- 誰が、どのような組織がランサムウェアの被害に遭うリスクが最も高いのか

- ランサムウェアの運営者はどのようにして "被害者 "の環境に侵入するのか?

- HUMORの脅威から組織を守る最善の方法

- ランサムウェア攻撃中に侵入し、侵入後の活動を行うためにHumORのオペレーターがよく使用するツールを特定する方法

- ネットワーク内のランサムウェア運営者を探し出す方法

- 環境内でランサムウェアが活発に動作している場合の対応方法

- ランサムウェア攻撃後に取るべき措置

- データアクセスと流出を特定する方法

インシデント対応者のためのランサムウェア コースのトピック

- ランサムウェアの進化と歴史

- 初めて認知されたランサムウェア攻撃

- 人間が操作するランサムウェア(HUMOR)

- ランサムウェア・アズ・ア・サービス(RaaS)

- ランサムウェアのインシデントレスポンスに不可欠なWindowsフォレンジックの成果物:

- Windowsイベントログ

- シェルバッグ

- シムキャッシュ

- システムリソース使用状況モニター(SRUM)

- Windows New Technology File System (NTFS) メタデータの解析

- SANS Windows Forensic Analyis のポスターに記載されているアーティファクト。

- 証拠収集ツールとテクニックフォレンジック・アーティファクトの解析

- 解析されたデータをSIEMに取り込む

- TimeSketchとKibanaによるSIEM/アグリゲータ・データの分析

- 初期アクセス

- リモートデスクトッププロトコル(RDP)

- フィッシング

- ソフトウェアの脆弱性

- 実行と防御の回避

- スレット・アクター・ツーリング

- セキュリティツールのバイパス方法とスクリプト

- ネイティブの実行方法

- スクリプトエンジンの乱用とスクリプトの難読化

- 永続性

- C2フレームワークと遠隔監視管理

- 搾取後の枠組み

- Windowsネイティブの永続化メカニズム

- Active Directory攻撃

- Active DirectoryとKerberosの概要

- AD列挙

- ケルベロースティング

- AS-REP焙煎

- DCSync攻撃

- 特権の昇格とクレデンシャル・アクセス

- よく狙われるアカウントとアクセス方法

- ユーザーアカウント制御(UAC)バイパス

- LSASSとNTDS.dit攻撃

- ラテラルムーブメント

- RDP

- SMB

- WinRM

- データ・アクセス

- ネットワーク共有の列挙とアクセス

- 削除されたファイルを含むファイル/フォルダへのアクセス

- レジストリ分析

- データ流出

- アーカイブの作成とデータのステージング

- データ流出経路

- バックアップとリカバリーの改ざん

- ペイロード展開

- ソースコードレビューを含む暗号化仕様

- 復号機

- コバルト・ストライクのアーキテクチャ、コンポーネント、ペイロード

- 積極的な脅威への対処

- 暗号化前、暗号化中、暗号化後

- 狩猟方法と技術

ハンズオン・ラボ

SANSのラボは、コースのコンセプトと学習目標を強化するための実践的な経験を提供します。このコースには、実践的な環境でスキルを身につけるために、教材に直接結びついたステップバイステップの電子ワークブックによるラボの説明が含まれています。

ラボ0:仮想マシンのセットアップ

ラボ1.1:RaaSエコシステム(RAASNet)の分析

ラボ1.2:遺物の入手と分析

ラボ1.3:スケールでの分析:タイムスケッチ

ラボ1.4:スケールでの分析:Kibana

ラボ2.1:ハンティングRDPアクティビティ

ラボ2.2:感染ベクターを見つける

ラボ2.3:PowerShellスクリプティング:敵であって味方ではない

ラボ2.4:横方向の動きを確認する

ラボ3.1:データアクセスと持ち出しの特定

ラボ3.2:コバルト・ストライク・ペイロードの解読

ラボ3.3:TAのツールボックスを検出する

4日目:FOR528キャプチャ・ザ・フラッグ・チャレンジ

本コースの配布物

- フリー&オープンソース(FOSS)およびフリーウェアのDigital Forensics and Incident Response(DFIR)ツールをあらかじめ環境に組み込んだSIFT Workstation仮想マシンのコース専用/カスタムWindows 10 Enterpriseバージョン。

- このVMには、ターゲットネットワーク範囲/環境を構成する15台のホストすべてからKAPEが取得したWindowsフォレンジックアーチファクトが含まれています。

- Linux SIFT Workstation仮想マシンのコース専用/カスタムバージョン

- このVMには、TimeSketchとKibanaの両方からアクセス可能なElasticsearchインスタンスに含まれるシナリオ1とシナリオ2の両方のデータが含まれています。

- インストールとセットアップを支援するアーカイブツールとともに、両方のVMを含むISOイメージ

- FOR528演習ワークブック(すべてのラボの詳細な説明を含む)

本講座受講にあたっての前提

インシデントレスポンス(IR)のバックグラウンドがあることを推奨します。このコースは、ランサムウェア攻撃に対応する必要があるインシデント対応者を対象としています。したがって、IR の経験、または SOC や CIRT 内で習得したような少なくともアラートトリアージの経験があることが推奨されます。さらに、FOR500 で学習するような Windows アーティファクトの識別と分析の経験も推奨します:Windows のフォレンジック分析最後に、正規表現(regex)に精通し、一般的な SIEM の使用経験があることを推奨します。 これらの項目はすべてコースでカバーされるが、一般的な考え方は、インシデントを経験することだ。

受講対象者

- ランサムウェアのインシデント対応を支援するフォレンジック成果物の収集、解析、分析方法を学びたい情報セキュリティ専門家

- インシデント対応チームのメンバーで、Windowsのデータ侵害や侵入のケースを解決し、被害評価を実行し、侵害の指標を開発するために、深く掘り下げたデジタル・フォレンジックを使用する必要がある。

- セキュリティ・オペレーション・センターやコンピュータ・インシデント・レスポンス・チームなどで働くインシデント・トリアージ・アナリスト

- ランサムウェアのインシデント対応を支援する必要のあるマネージド・サービス・プロバイダー(MSP)およびマネージド・セキュリティ・サービス・プロバイダー(MSSP)のアナリスト

- ランサムウェア捜査の専門家になりたい法執行官、連邦捜査官、刑事

- ランサムウェア・イベントに対応する必要がある医療機関や接客業のITスタッフ

- 情報システム、情報セキュリティ、コンピュータのバックグラウンドを持ち、ランサムウェアに特化したインシデントレスポンスについて深く理解したい方

- サイバー防衛インシデント対応者(OPM 531)

- サイバー・オペレーター(OPM 321)

- サイバー犯罪捜査官 (OPM 221)

- 法執行/防諜フォレンジック・アナリスト (OPM 211)

- サイバー防衛フォレンジック・アナリスト(OPM 212)

コース開発者より

ランサムウェアはユビキタスになっている。ランサムウェアの災禍を世界から取り除くために私たちがいくら組織化しても、ランサムウェアはより一般的になり、脅威行為者はますます大胆になり、組織はこれらの攻撃の圧力に屈し続けている。幸いなことに、ランサムウェアの攻撃者が攻撃を成功させる主な方法には、「セキュリティ101」の実践における一般的な失敗が関わっている。私たちが協力し合えば、これらは修正することができる!それまでは、私たちセキュリティ実務者は、このような脅威にどのように対応すべきかを知っておく必要があります。あなたとあなたの組織は、何をどのように収集し、そのデータをどのように解析し、そのデータをどのように迅速かつ効率的に分析するかを知る必要がある。このようなことが、私たちのコースの目標です。

- Ryan Chapman

- DAY1

- DAY2

- DAY3

- DAY4

概要

演習

- カスタマイズさ れた FOR528 Windowsおよび SIFT VMをインストールし、詳細なログレビューとマルウェア解析に必要な設定を行う。

ランサムウェアの「ビルダー」を利用して、復号化ツールとともにカスタマイズされたランサムウェア暗号化ペイロードを生成します。生成したランサムウェアのペイロードを実行し、暗号化されたファイルを確認した後、復号化ツールを使用してデータを復号化します。 - アーチファクトをレビューし、トをレビューし、KAPEを使用してデータを解析します。を使用してデータを解析します。Timeline Explorerを使用して、マスターファイルテーブルを使用して、マスターファイルテーブル((MFT)、システムリソース使用状況モニター(SRUM))、シェルバッグ、Shimcache、および、およびWindowsイベントログのアーチファクトに焦点を当てながら、KAPEを介して解析されたデータを確認します。

- TimeSketchインターフェイス内でデータをハントし、MFT、SRUM、Shellbags、Shimcache、および、およびWindowsイベントログの分析が、前のラボでの手動分析からアットスケール分析に移行する際に、どのようにスケールアップするかに焦点を当てる。

- Elasticsearch, Logstash, Kibana (ELK) スタックに関連する最も一般的なインターフェイスである Kibana の内部と外部を、以前のラボで習得したスキルを適応させながら学びます。

トピックス

- コースの仮想マシン

- 概要とセットアップ

- カスタムターゲットの被害者とそのネットワークのレビュー

-

- サマランプロテクト https://samaranpro.com

- カスタム攻撃シナリオの概要。私たちのラボとキャプチャーザフラッグは、これらの攻撃に基づいています。

- 「BlueLocker」ランサムウェアグループ

- 「Balrog」ランサムウェアグループ

- ランサムウェアの進化と歴史

- ランサムウェア攻撃を最初に認識する

- ロッカーとシングルマシン暗号化ペイロード

- 人間が操作するランサムウェア(HUMOR)

- ランサムウェアアズアサービス(RaaS)

- RaaSモデル、階層、役割モデル、階層、役割

- RaaSビルダーとジェネレータービルダーとジェネレーター

- RaaSダッシュボードダッシュボード

- アクセスブローカー(IAB)の設置

- アクセス方法

- ダークネットマーケットプレイス

- 被害者のアクセス:売買

- ランサムウェアの運営者

- グループの経年変化

- 恐喝の種類

- データ漏洩サイトと心理的圧力

- ダークウェブフォーラム通信

- フォレンジックアーティファクトの収集

- Kroll Artifact Parser and Extractor (KAPE)によって収集されたアーティファクトをレビューする。

- KAPEを使用して収集した成果物を処理/解析する。

- 解析されたアーティファクトの出力をレビューし、活用されたツールや方法論をよりよく理解する。

- インシデントレスポンスのプロセスとランサムウェアへの適用

- インシデントレスポンスへの動的アプローチ(DAIR)モデル

- 典型的なランサムウェアキャンペーンのフェーズ

- Windows Forensic Artifacts

- イベントログ、シェルバッグ、シムキャッシュ、SRUMなど

- SANS Windows Forensic Analysis ポスターのレビュー

- タイムラインエクスプローラーを使って、一般的な解析ツールで出力されたCSVファイルを解析する

- アーティファクトコレクションツール

- フォレンジックアーティファクトの収集

- スケール分析

- Velociraptorを使った大量収集

- Sysmonによるログ増強

- Log-MDによるログ監査レビュー

- ログアグリゲータ/SIEMとファイル名

- 分析GUI

- TimeSketch

- Kibana

概要

セクション2では、基礎知識からランサムウェア・キャンペーンの攻撃サイクルの初期段階について説明します。まず、初期アクセス、実行、防御回避、およびスクリプトエンジンの悪用について説明します。ほとんどのランサムウェアのケースでは、攻撃者がPowerShell、バッチスクリプト、JavaScript、Visual Basic Scriptingなどのスクリプトエンジンを活用しています。本日の序盤では、私たちが何度も目にしているさまざまなツールやスクリプトについて説明し、各ツールの概要とハントおよび検出のための詳細を説明します。次に、パーシステンス(永続性)について説明します。一般的なコマンド・アンド・コントロール(C2)メカニズム、リモート監視・管理(RMM)ソリューション、ランサムウェアのオペレータが環境へのアクセスを維持するために使用するWindowsネイティブの方法について学びます。

次のセクションでは、マイクロソフトのActive Directory(AD)に対する攻撃を取り上げます。ランサムウェアの運営者はADを攻撃するのが大好きなので、彼らがADの不十分な設定を利用して特権をエスカレートさせ、クレデンシャルにアクセスするさまざまな方法を説明します。次に、特権のエスカレーション、クレデンシャル・アクセス、および横方向の移動について説明します。ランサムウェアの攻撃者は、どのようなツールを使ってマシンの特権をエスカレートさせるのでしょうか?どのようにしてWindowsホストから保存されているクレデンシャルにアクセスするのでしょうか?どのようなプロセスがよくダンプされ、なぜ、どのようにダンプされるのでしょうか?横方向の移動については、RDP、SMB(特にPsExec)、WinRM、およびその他の方法が、被害者のネットワーク全体を移動するためにどのように使用されるかについて学びます。

演習

- 悪意のあるRDPアクティビティをハンティングし、最初の感染経路と内部から内部への横方向の動きを特定します。

- 親プロセスとしてのMicrosoft Officeアプリケーション、Windowsでネイティブに開かれたZIPファイル、ZIPファイルのクレデンシャル読み取り操作、Outlookのファイルダウンロード/実行、Microsoft Trust Centerのレビューなどを介して、成功したフィッシング攻撃を特定する。

- エンコードされ難読化されたPowerShellペイロードの解析を学ぶ

- RDP、PsExec、WMI、Cobalt Strikeなどのメカニズムを介した横方向の動きを特定する。

トピックス

ランサムウェア攻撃キャンペーンのフェーズ- 初期アクセス

- 実行

- 防御回避

- 永続性

- Active Directoryに対する攻撃

- 特権のエスカレーション

- クレデンシャル・アクセス

- ラテラルムーブメント

以下のセクションでは、検知とハンティングの方法とともに、ツールやプロセスについて詳しく説明する:

- 初期アクセス

- IVの初期アクセス手法トップ3:RDP、フィッシング、ソフトウェア脆弱性

- フィッシング・ベクター

- マルウェア感染とクレデンシャル・ハーベスティング

- MalDocsのような悪意のある添付ファイル

- メールゲートウェイ・ファイルブロックリストの見直し(リンク先)

- 悪意のあるリンクとその分析方法

- リモートデスクトッププロトコル(RDP)

- Windowsイベントログのインポート

- 悪意のあるRDPアクティビティを特定する

- マルウェア・アズ・ア・サービス(Maas)

- ソフトウェアの悪用/脆弱性

- ゼロデイと共通脆弱性・暴露(CVE)の比較

- 標的とされ、悪用されているCVEの例

- ダークネット・フォーラムでの議論 RE: 脆弱性を知る

- 実行と防御の回避

- スレット・アクターのツール:

- フリー&オープンソース(FOSS)

- ネイティブ・スクリプト・エンジン

- リビング・オフ・ザ・ランド バイナリーとスクリプト(LOLBAS)

- 敵のエミュレーションのための商用ツール(コバルト・ストライクなど)

- マルウェア・アズ・ア・サービス(MaaS)

- セキュリティ・サービス/メカニズムのバイパス方法

- ネイティブの実行方法

- Windows Management Instrumentation (WMI) 攻撃

- スクリプトエンジンの悪用

- パワーシェル

- バッチスクリプト

- JavaScriptスクリプト

- ビジュアル・ベーシック・スクリプト

- PowerShellのロギングと高度な分析

- Windowsイベントログの関連付けと有効化

- PowerShellパラメータとその目的

- スレット・アクターのツール:

- 永続性

- 一般的なC2手法

- リモート監視・管理(RMM)

- ポストエクスプロイトフレームワーク(Cobaltstrike、Empire、PowerSploitなど)

- アカウント作成

- ブート/ログオン自動起動場所

- サービス設備

- スケジュールされたタスク

- WMIイベント購読

- アクティブ・ディレクトリ(AD)攻撃

- AD列挙

- ブラッドハウンド&シャープハウンド

- ケルベロースティング

- AS-REP焙煎

- DCSync攻撃

- ゴールデンチケット攻撃

- 特権の昇格とクレデンシャル・アクセス

- よく狙われるアカウント

- 口座が対象とする方法

- ユーザーアカウント制御(UAC)のバイパス方法

- ローカル・セキュリティ・オーソリティ・サーバ・サービス(LSASS)へのアクセスとダンピング

- NTDS.dit攻撃

- 代替クレデンシャル攻撃

- ブラウザやパスワード管理ツールに保存されたパスワードへの攻撃

- セッション・スニッファーとエクストラクター

- よく見かけるオールインワン・ソリューション(WinPwnなど)

- ラテラルムーブメント

- RDPおよびRDPキャッシュビットマップ解析

- サーバー・メッセージ・ブロック(SMB)の横移動

- ネームド・パイプの利用率とサービス設置との関係

- シスインターナル PsExec

- Windowsリモート管理(WinRM)

- ESXiに対する攻撃

概要

次のセクションでは、マイクロソフトのActive Directory(AD)に対する攻撃を取り上げます。ランサムウェアの運営者はADを攻撃するのが大好きなので、ADの設定が不十分であることを利用して特権をエスカレートさせ、認証情報にアクセスするさまざまな方法を紹介します。

セクション3では、ランサムウェア攻撃のライフサイクルにおいて、より重要なセクションの1つである「データアクセスとデータ流出」を取り上げます。組織は通常、どのようなデータがアクセスされたのか、あるいは盗まれたのかを知りたがります。私たちは、これらの活動を促進するツールを狩る方法を含め、データのアーカイブとステージング方法をカバーしています。FTPが一般的な流出経路であることを信じられますか?どのようなデータが流出しているのかわからなくても、どのようにすれば流出したデータを検知できるのでしょうか?私たちはそれをお見せします!

その後、ランサムウェア攻撃の最終段階であるペイロードの展開と暗号化の内部構造に移ります。バックアップとリカバリーの改ざんについて、ランサムウェアの実行者がバックアップシステムを攻撃する方法とともに学びます。行為者がその痕跡を隠す方法は明白に見えるかもしれません!最後に、最も一般的なペイロードの展開方法に関する技術的な詳細を説明します。

そして、敵対者のエミュレーションと攻撃シミュレーション・ツールであり、おそらくその仕事が上手すぎるようになった Cobalt Strike(CS)の詳細なレビューに軸足を移す。侵入テスト担当者やレッドチームなど、世界中の多くのセキュリティ専門家がCSに依存している。残念ながら、ランサムウェア攻撃の非常に高い割合で、この非常に強力な商用ツールが使用されています。このツールのインフラストラクチャ、Malleable C2プロファイル、ペイロードの検出/難読化手法などについて学びます。このモジュールには、CSペイロードのデコードを学ぶ実習ラボが含まれています。

次の章では、暗号化されそうな場合、現在暗号化されている場合、あるいは最近暗号化された場 合に何をすべきかを説明する。特に時間的な要件に注意を払いながら、連絡する必要のある組織、関与する必要のある部署、導入する必要のあるプロセスなど、あなたが取るべき行動を取り上げます。時間は刻一刻と迫っている!最後に、リネームされた実行可能ファイル、ディレクトリ分析による悪意のあるファイル/プロセス、アンチウイルス・ログ分析による一般的な攻撃の特定など、ハンティング手法を取り上げます。ここでは、組織を監視するための最善の方法を紹介します。

演習

- NTFSメタデータ(NTFS、UsnJrnlなど)のハントとピボット、取得したアーティファクトの手動解析、タイムラインエクスプローラー、TimeSketch、Kibanaにより、データアクセスと流出の可能性をハントし、特定する。

- PowerShellシェルコードインジェクターや "stageless "ビーコンEXEおよびDLLローダーを含むCobalt Strikeペイロードのデコードと分析。

- PSTools、リネームされた実行ファイル、共通ディレクトリなどを検出するハンティング手法により、脅威者のツールボックスを検出する。

トピックス

- データ・アクセス

- 報告および法的考慮事項

- ネットワーク共有の列挙とアクセス

- 削除されたファイルとファイルの知識

- ファイルとフォルダへのアクセス

- レジストリ分析

- ツール固有の分析

- データ流出

- アーカイブ作成

- データステージング

- .txtファイルと.csvファイルの作成と使用

- データ流出経路

- ネットワークログとNetFlowのレビュー

- バックアップとリカバリーの改ざん

- ボリュームシャドウサービス攻撃

- ブート構成データ、Windowsブートステータスポリシー、Windowsバックアップ攻撃

- イベントログの消去

- ペイロードの展開

- 一般的な配備ツールと方法

- PsExecによるデプロイメント

- WMIC経由での展開

- BITSによる配備

- 暗号化と復号化

- 暗号化キーの種類

- 上書きとコピー/削除の暗号化方法

- 身代金のメモ

- 暗号化機構のソースコードレビュー

- 復号機

- コバルト・ストライク(CS)

- 脅威行為者のアクセスと利用

- CSのアーキテクチャとコンポーネント

- 可鍛性C2プロファイル

- コマンドとチートシート

- 検出方法

- ペイロード・デコーディング・ツールと方法

- 能動的脅威への対処

- 時間への配慮

- インフォームド・コンセント

- 関与が必要な部門と役割

- 「ゴーイングダーク」(インターネット接続の切断)

- 重要なサービスと機能の確保

- ランサムウェアの支払い

- 支払いに関する短所

- 支払いに関する長所

- 脅威とのコミュニケーションと交渉

- ランサムウェア運営者を狩る。特定するテクニック:

- 悪意のあるRDP接続

- プロセス名とパスの異常

- 不正な実行ファイル

- PowerShellでエンコードされたコマンド

- アンチウイルスのログにおける悪意のある活動

- 環境変数に関わる悪質な行為

概要

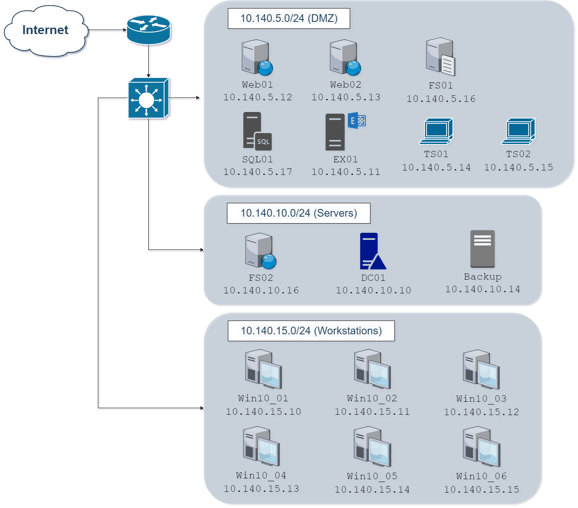

ランサムウェアインシデントに対応するための準備として、経験以上のものはありません。ランサムウェアの感染経路から、環境内で実行される暗号化ペイロードに至るまで、ランサムウェアのインシデントを分析します。このCTFチャレンジでは、ランサムウェアの感染経路から、環境内で実行される暗号化ペイロードに至るまで、インシデントを分析します。私たちは、Samaran Protectという被害者組織を作成しました。私たちのCTFチャレンジは、被害者の組織に対する特別に作成された攻撃シナリオに関する70以上の質問で構成されています。ターゲットとなる被害者のネットワークには、3 つの VLAN を持つ 16 台のホストが含まれています:

これらの攻撃を実行するために、私たちは2つの異なるランサムウェアグループを考案しました。各グループは、現在稼働しているランサムウェア脅威グループの集合体です。活用した戦術、技術、手順(TTP)は、ランサムウェアイベントに対応する人々が日々目にする現実世界のシナリオを反映したものです。各シナリオに関与する行為者は、異なる侵入方法、クレデンシャル・アクセス方法、ツール、展開方法、暗号化ペイロードを使用します。

さらに、各シナリオは異なるタイプの環境を模倣している:被害者である組織がインシデント対応に役立つフォレンジックデータを意図的に収集していない場合と、被害者が十分な手段を講じ、何事にも備えている場合である。あなたの組織が、インシデント発生後にすべてのアーティファクトの収集と解析を開始する必要がある場合でも、データロギングを強化して本格的なSIEMを活用する場合でも、キャップストーンで取り上げた方法は、あなたの組織の方法と能力に関連付けるのに役立ちます。

エクササイズ

解析されたフォレンジック・アーチファクトとログを丸一日かけて分析し、2つの個別のシナリオを使用して、あらゆるランサムウェアインシデントで一般的な質問に答えます。

シナリオ1:「BlueLocker」ランサムウェア

シナリオ2:「Balrog」ランサムウェア

トピックス

- デジタル・フォレンジック・キャップストーン

- 分析

- TimeSketchを使用して、シナリオ1の解析された成果物とログデータをレビューする。

- Kibanaを使用してシナリオ2の解析されたアーティファクトとログデータをレビューする。

- Windowsのイベントログ、シスモンデータ、プログラム実行の成果物、レジストリのハイブファイルなどを調査します。

- 最初の感染ベクターから暗号化ペイロードの展開と実行に至るまで、脅威行為者の行動を追跡する。

- 各攻撃キャンペーンの各主要フェーズで使用されるツール、スクリプト、戦術、プロセスを特定する。

- 分析

- ランサムウェアの発生後、すべての組織が回答を求める以下のような質問にお答えします:

- 俳優たちはどのようにしてネットワークに入ったのですか?

- 俳優たちはどのようなデータにアクセスできたのか?

- 行為者はデータを盗む(=流出させる)ことができたのか?

- 暗号化ペイロードそのものを含め、キャンペーン全体によって影響を受けたシステムは?

- そしてもっと!